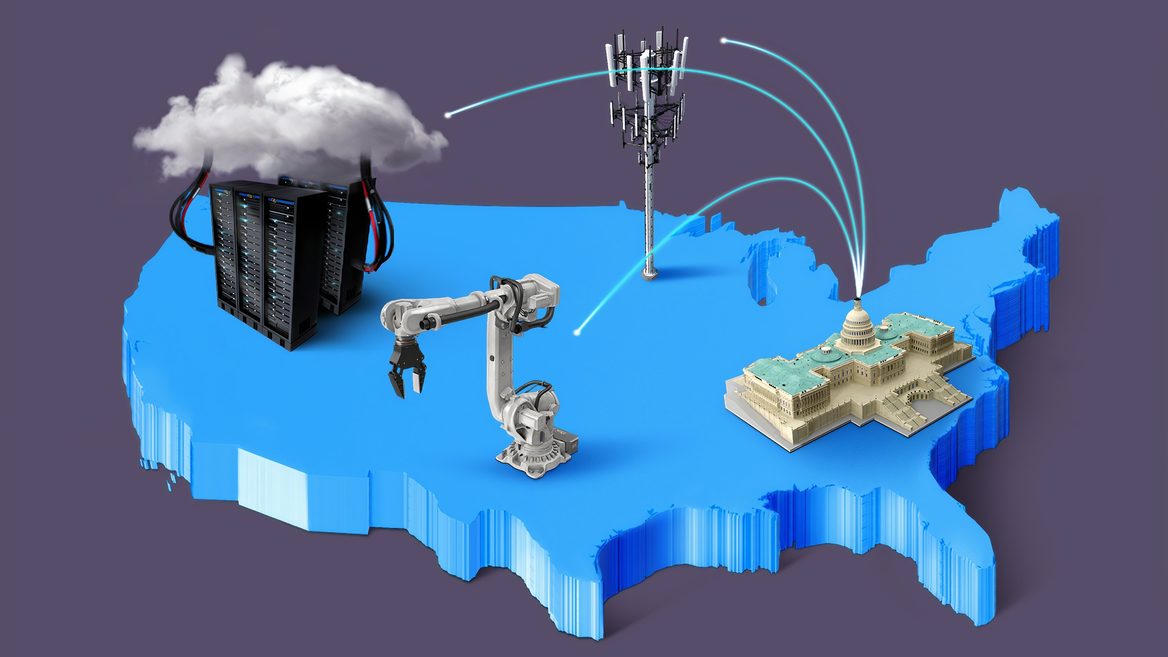

Чем популярнее становится использование облачной инфраструктуры, тем больше появляется рисков. Они могут быть связаны как с человеческим фактором, так и с технологическими особенностями виртуализации. Поэтому при переходе от традиционных аппаратных систем к виртуальным появляется необходимость повысить безопасность облачных сервисов. Особенно это касается банковских и государственных структур, осуществляющих переход к облачной инфраструктуре: для них риски безопасности имеют первостепенное значение.

Какие бывают риски безопасности?

Облачные провайдеры, предоставляющие виртуальную инфраструктуру IaaS, должны обеспечивать качественные услуги с надёжной защитой и высоким уровнем безопасности. Риски, сопряженные с безопасностью корпоративных ИТ-систем и облачных технологий, подразделяются на несколько видов:

- Интернет-атаки. Каждая ИТ-система, в том числе и облачная, подвержена угрозам, поступающим из сети. Это может быть взлом, хакерская атака, DDoS и другие.

- Ошибки изоляции. Виртуальные серверы нескольких клиентов нередко размещаются на одной физической машине, поэтому возникает риск утечки данных при неправильной настройке изоляции.

- Безопасность на физическом уровне. Надёжный провайдер должен размещать своё оборудование только в сертифицированных центрах обработки данных (ЦОД). Причём, оборудование должно соответствовать требованиям TIER, иметь высокий уровень отказоустойчивости и физической безопасности.

- Соответствие действующим стандартам безопасности. Для предоставления услуг определённым клиентам облачный провайдер должен пройти обязательную сертификацию и иметь лицензию на осуществление деятельности. Например, это относится к заказчикам из банковской сферы. Услуги таким клиентам имеют право предлагать только сертифицированные провайдеры.

- Вредоносное ПО. Заражение одного виртуального сервера может повлечь за собой заражение других машин. По этой причине важно обезопасить ОС и изолировать виртуальные серверы не только клиента, но и поставщика облачных услуг.

- Утечка секретной информации. Политики безопасности, настроенные с погрешностями и халатностью, — главная причина взломов системы и хакерских атак. Для защиты данных от утечки и кражи провайдер обязан отчетливо прописывать все пункты политики безопасности и правила на каждом уровне организации своих услуг. Также он должен применять специальные инструменты, шифровать передаваемые и хранимые данные.

- Недоступность сервера. Востребованность и популярность облачной инфраструктуры обусловлена высокой доступностью виртуальных машин, но иногда она может быть нарушена. IaaS-провайдер должен построить отказоустойчивую архитектуру, иначе пострадает его репутация и он потеряет клиентов.

Вопросы безопасности, вызывающие сложности

Хотя и существует большое количество рисков, связанных с безопасностью в облаке, многие организации нуждаются в услугах IaaS-провайдеров, доверяют и выбирают именно их для модернизации своей инфраструктуры. Согласно экспертному исследованию, личные данные клиентов в публичном облаке хранят больше 50% организаций. Связано это с тем, что защитой информации в облаке занимается провайдер — зачастую это более эффективно, чем решать задачу локально. Cloud-провайдер изначально создаёт надёжно защищенную инфраструктуру, соблюдая рекомендации и используя лучшие практики.

Безопасность личной информации обеспечивается на всех уровнях работы виртуальной инфраструктуры: физическом, нормативном, сетевом и прикладном. Кроме того, проводится подсчёт экономической эффективности мер по резервированию информации и организуется стратегия их аварийного восстановления.

Все политики безопасности облачного провайдера должны быть подкреплены наличием базы документов после проведения аудита безопасности сторонней организацией. Это гарантирует надежность облачной инфраструктуры IaaS-провайдера. Тестирование системы и мер безопасности — централизованный процесс, при котором проверяются все компоненты виртуальной инфраструктуры. Благодаря этому снижаются временные и ресурсные затраты.

Облачная безопасность: кто за неё отвечает?

Контроль безопасности должен производиться с установлением зон ответственности — это даёт возможность любой из сторон участвовать в защите информации, а ещё — целенаправленно расходовать силы и финансы на этот процесс.

Пример: ответственность за поступление угроз со стороны инсайдеров несут лишь клиенты, при этом провайдер не может гарантировать снижение таких рисков. В некоторых странах зафиксированы случаи утечки данных больших компаний, но зачастую в этом виноваты сами сотрудники. Так, в краже личной информации 24 миллионов клиентов крупной компании Homeplus в Корее виноваты её руководители. Эти данные были проданы страховым компаниям более чем за 21 миллион долларов.

Исходя из требований стандартизации национального института США NIST, провайдер отвечает за безопасность трёх моделей облачных сервисов:

- SaaS (программное обеспечение как сервис). В данной модели провайдер отвечает за безопасность инфраструктуры, виртуальной платформы и программного обеспечения. При этом клиент без дополнительной платы получает безопасный, надёжно защищённый сервис.

- PaaS (платформа как сервис). Выбирая данную модель, клиент сам отвечает за риски прикладных приложений, а также их данных. За защиту ОС и аппаратной платформы отвечает провайдер.

- IaaS (инфраструктура как сервис). Данная модель подразумевает возможность клиента применять собственные средства защиты для обеспечения безопасности отдельных виртуальных серверов. Это позволяет контролировать риски безопасности не только машины, но и её данных, включая окружающую инфраструктуру. Поставщик услуг отвечает за хранение данных, безопасность вычислительных ресурсов и сетевую составляющую.

Ответственность — специалистам

Важная задача как облачной, так и локальной инфраструктуры — обеспечение безопасности корпоративной информации, информационных сервисов и ИТ-систем. Для её решения необходимо разработать системный подход, отчетливо понимать существующие риски, а также знать зоны ответственности. Локализация отдельных проблем и точечное вмешательство — недостаточные меры.

В случае облака за защиту информации и безопасность инфраструктуры несёт ответственность штат квалифицированных специалистов провайдера. Они контролируют работу на всех уровнях предоставления своих услуг согласно регламентам, благодаря чему потенциальные риски и сложности, сопряженные с безопасностью данных в облаке, сводятся к минимуму.

Релоцировались? Теперь вы можете комментировать без верификации аккаунта.