Специалист по безопасности Мэтью Браент получил потенциальную возможность контролировать 270 тысяч доменов .io, сообщает The Register.

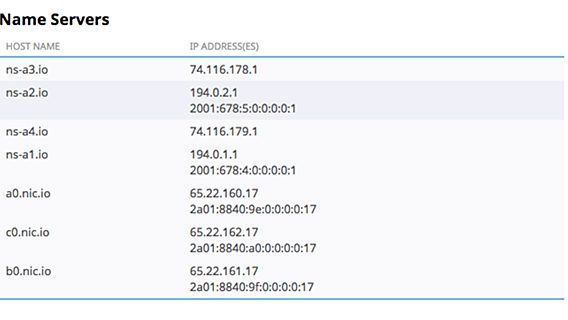

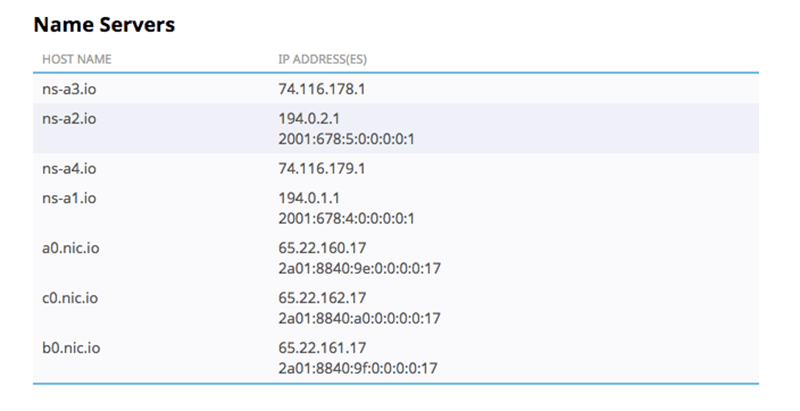

Браент случайно обнаружил, что несколько адресов полномочных серверов доменных имён доступны для регистрации. Он попробовал купить их, и попытка увенчалась успехом. В результате специалист по безопасности оказался владельцем четырёх из семи серверов имён, жизненно важных для функционирования всего домена: ns-a1.io, ns-a2.io, ns-a3.io, и ns-a4.io.

Владельцами всех этих адресов должны выступать операторы домена .io — именно с их помощью происходит преобразование запроса из браузера в публичный IP-адрес для осуществления связи. Контроль над доменами позволяет перенаправлять трафик с любого домена .io на сервер, выбранный злоумышленником.

Хотя Браент сразу же связался с поддержкой и сообщил о найденной бреши, он продолжал контролировать купленные домены в течение суток. Криминальный потенциал этой истории огромен: злоумышленники, получившие контроль над доменами, могли бы провести масштабную акцию по отправке пользователей на подменные сайты и установке зловредного ПО на компьютеры жертв. Неизвестно, как быстро брешь была бы обнаружена, если бы Браент не сообщил о ней.

Ситуация стала возможной из-за несогласованных действий в процессе передачи прав на управление доменом от компании TLD стороннему подрядчику Afilias. В результате последний заблокировал важные домены имён A0.nic.io, B0.nic.io, C0.nic.io, но оставшиеся четыре домена оказались доступны для регистрации.

Релоцировались? Теперь вы можете комментировать без верификации аккаунта.